16 декабря 2013 года

Trojan.Skimer.18 — не первый бэкдор, способный инфицировать программное обеспечение банкоматов, однако первый из троянцев такого типа, ориентированный на устройства, которые, по данным из открытых источников, являются весьма распространенными в России. Вредоносная программа, реализованная в виде динамической библиотеки, запускается из инфицированного приложения, после чего выбирает имя файла журнала для хранения похищенной информации о транзакциях.

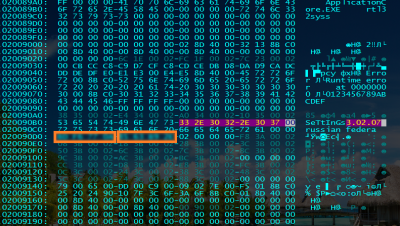

Запустившись в операционной системе инфицированного банкомата, Trojan.Skimer.18 ожидает авторизации пользователя, после чего считывает и сохраняет в файл журнала Track2 (хранящиеся на карте данные, включающие номер карты (счета), дату окончания срока действия карты, сервисный код и другую важную информацию), а также PIN-код. Примечательно, что в целях сохранения конфиденциальности разработчики банковского оборудования используют специальную технологию, благодаря которой вводимый пользователем PIN-код передается банкомату в зашифрованном виде, при этом ключ шифрования регулярно обновляется с банковского сервера. Trojan.Skimer.18 обходит эту защиту, расшифровывая PIN-код средствами ПО банкомата.

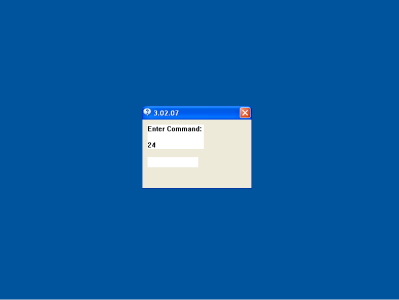

Как и в более ранних версиях подобных троянцев-бэкдоров, управление вредоносной программой осуществляется с помощью специальным образом подготовленных мастер- карт. Как только инфицированный банкомат опознает помещенную в считыватель мастер-карту, на дисплее появляется диалоговое окно управления троянцем, при этом для реализации интерактивного взаимодействия с оператором-злоумышленником используется интерфейс XFS (Extensions for Financial Services). Поскольку банкоматы не оборудованы полноценной клавиатурой, с использованием интерфейса XFS троянец перехватывает нажатия клавиш PIN-пада (EPP, Encrypted PIN Pad) и транслирует их в собственное окно.

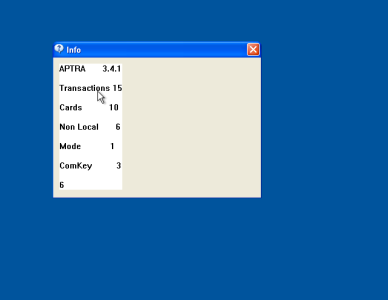

По команде злоумышленников Trojan.Skimer.18 может «вылечить» инфицированную систему банкомата, вывести на экран статистику по похищенным данным, удалить файл журнала, перезагрузить банкомат, изменить режим своей работы или обновить свою версию (либо только вредоносную библиотеку), запустив соответствующее приложение, которое считывается с чипа мастер-карты. При этом процедуру обновления вирусописатели визуализировали при помощи аппаратных индикаторов считывателя банковской карты и демонстрируемого на дисплее банкомата индикатора процесса.

Похищенные троянцем данные также записываются по команде «оператора» на чип мастер-карты, при этом информация из файла журнала предварительно проходит двухэтапную процедуру сжатия.

Схожесть данного троянца с другими аналогичными вредоносными программами, предназначенными для заражения банкоматов, позволяет сделать вывод о том, что их авторство принадлежит одному и тому же человеку. Сигнатура Trojan.Skimer.18 добавлена в вирусные базы, данная вредоносная программа успешно обнаруживается и удаляется антивирусным ПО Dr.Web.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Нам важно Ваше мнение

Комментарии размещаются после проверки модератором. Чтобы задать вопрос по новости администрации сайта, укажите в начале своего комментария @admin. Если ваш вопрос к автору одного из комментариев — поставьте перед его именем @

Другие комментарии